Skenario ini dapat berujung pada gangguan layanan, peringatan keamanan browser yang membingungkan pengguna, dan kegagalan aplikasi masif di seluruh jaringan perusahaan. Organisasi yang mengandalkan perangkat lunak bertanda tangan DigiCert atau titik akhir HTTPS menjadi kelompok paling rentan.

Peneliti keamanan siber Florian Roth, dikenal luas di komunitas keamanan sebagai @cyb3rops, menjadi salah satu orang pertama yang mengidentifikasi dan menyebarluaskan masalah ini secara publik melalui platform X.

Roth membagikan kueri Microsoft Defender Advanced Hunting untuk membantu administrator memeriksa apakah sertifikat DigiCert telah dipulihkan di perangkat yang terdampak:

| where ActionType == "RegistryKeyCreated"

| where Timestamp > datetime(2026-05-03T04:00:00)

| project Timestamp, DeviceName, ActionType, InitiatingProcessFileName

| order by Timestamp desc

Ia juga merekomendasikan pengecekan cepat melalui baris perintah pada sistem yang terdampak menggunakan perintah certutil -store AuthRoot | findstr -i "digicert".

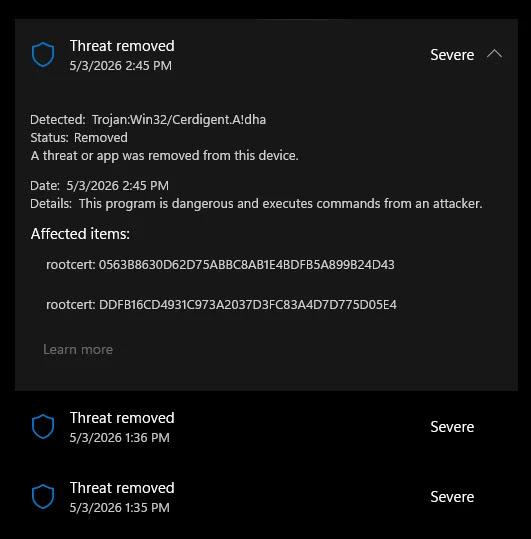

Forum tanya jawab resmi Microsoft dengan cepat dibanjiri laporan dari administrator sistem di seluruh dunia yang mengonfirmasi false positive tersebut. Para pengguna mencatat bahwa nilai hash sertifikat yang ditandai cocok persis dengan nilai yang dipublikasikan resmi oleh DigiCert — bukti bahwa tidak ada kompromi keamanan aktual yang terjadi.

Microsoft mengakui masalah ini dan segera meluncurkan pembaruan definisi korektif. Versi .430 disebut sebagai perbaikan utama yang mulai memulihkan sertifikat yang dikarantina secara otomatis di mesin-mesin yang terdampak.

Para pengamat keamanan mencatat bahwa pemulihan berjalan secara diam-diam di seluruh titik akhir yang dikelola, bersamaan dengan pembaruan tanda tangan yang telah diperbaiki. Microsoft tampaknya menerapkan perbaikan tanpa memerlukan interaksi manual dari administrator di sebagian besar lingkungan.

Administrator di lingkungan dengan kebijakan pembaruan terbatas tetap perlu memverifikasi keberadaan sertifikat secara manual menggunakan certutil. Pemeriksaan log Advanced Hunting di Microsoft Defender for Endpoint juga disarankan untuk mengonfirmasi bahwa pemulihan berhasil di setiap sistem.

Aaf Afiatna (Aura OS) adalah seorang WordPress Developer, Administrator IT, dan penggerak di balik infrastruktur berbagai portal media digital PT Arina Duta Sehati. Ia memiliki ketertarikan mendalam pada rekayasa sistem tingkat rendah, implementasi AI on-device, pengembangan proyek open-source seperti Neural Standby Kernel (NSK), lifestyle, dan zodiak. Saat tidak sedang berurusan dengan server atau kode, ia aktif mengeksplorasi ekosistem Web3 dan berbagi wawasan melalui channel YouTube CryptoFansWorld.